Eine detaillierte technische Analyse von TRON – Einblicke in das Netzwerk

Eine detaillierte technische Aufschlüsselung der Architektur des TRON-Netzwerks, einschließlich der Untersuchung des Transaktionslebenszyklus, der Kryptografie und des Ressourcenmanagements

TRON ist bekannt für seine erstaunliche TPS und extrem niedrigen Gebühren, was es zu einem globalen Zentrum für Aktivitäten wie USDT-Überweisungen macht. Die Interaktion mit TRON ist für die meisten Benutzer in der Regel denkbar einfach: Senden, Transaktion bestätigen und innerhalb von Sekunden die Bestätigung beobachten – doch hinter dieser Fassade verbirgt sich eine komplexe, aber leistungsstarke technische Architektur, ein Zusammenspiel aus Kryptografie, Konsens und Ressourcenmanagement. Was passiert wirklich im Hintergrund, wenn Sie eine Transaktion senden? Woraus besteht jedoch diese TRON-Adresse – ihr kryptografisches Rückgrat? Und wie entscheidet das Netzwerk genau darüber, wo seine begrenzte Energie und Bandbreite eingesetzt werden muss?

In diesem Leitfaden tauchen wir tiefer in das Herzstück des TRON-Netzwerks ein. Wir gehen über das Oberflächliche hinaus und lüften den beruhigenden Schleier des technischen Kauderwelchs, der Ihre Transaktionen schnell UND magisch sicher macht. Dieses Verständnis (und mehr) bildet die Grundlage des Wissens, das Entwickler anstreben sollten – ist aber auch eine ermächtigende Grundlage für jeden Benutzer, der das Ökosystem sicherer, effizienter und selbstbewusster nutzen möchte, wenn er erweiterte Dienste verwendet, die diese fundamentalen Mechanismen auf neue und komplexe Weise nutzen.

Aufschlüsselung einer TRON-Transaktion: Von der Erstellung bis zur Bestätigung

Das Senden von Token auf TRON initiiert einen Prozess, der in drei unterscheidbare, aufeinanderfolgende Phasen unterteilt werden kann. Dieses Verfahren ist die Grundlage fast aller Blockchains, und die Feinheiten dieses Systems sind unerlässlich, um den zugrunde liegenden Sicherheitszustand zu verstehen, der das Netzwerk stärkt.

Formierung

Ihre Wallet-Software, die Ihren Agenten darstellt, bereitet die Rohdaten für die Transaktion vor. Es geht nicht nur darum, wer sie gesendet hat, an wen sie gesendet wurde und für wie viel.

Dies beinhaltet eine Reihe weiterer Felder, die für die Aufrechterhaltung von Sicherheit und Ordnung von größter Bedeutung sind:ref_block_bytesundref_block_hash: Diese Felder liefern einen Anker, der die Transaktion an einen kürzlich erstellten, spezifischen Block in der Blockchain bindet. Dies verhindert einen Angriff, bei dem eine Transaktion (Tx) auf anderen Forks der Kette wiederholt werden könnte.expiration: Dies ist ein Zeitstempel, der einen Zeitraum angibt, für den die Transaktion gültig ist. Das Netzwerk verwirft die Transaktion, wenn sie nicht vor Ablauf dieser Dauer in den Block aufgenommen wird. Dies ist ebenfalls eine wichtige Sicherheitsmaßnahme, um böswillige Akteure daran zu hindern, alte, bestätigte Transaktionen zu einem späteren Zeitpunkt erneut zu übertragen.fee_limit: Dies ist die höchste Anzahl an TRX, die der Benutzer bereit ist zu verbrauchen, um Energie zu erhalten (nur wenn seine vorgeschlagene Ressourcenmenge nicht ausreicht).

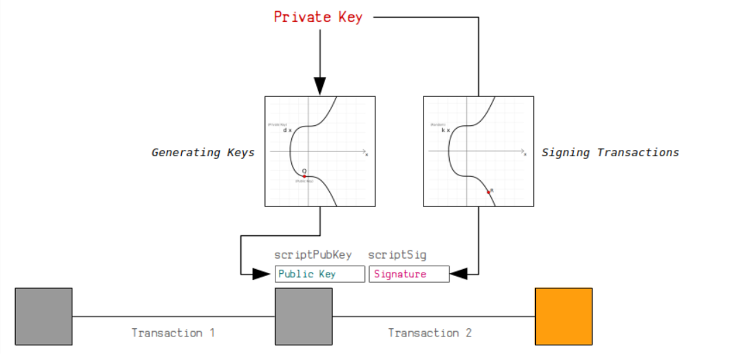

Signatur

Dies ist der Kern der Sicherheit der Blockchain. Ihr eindeutiger privater Schlüssel „signiert“ kryptografisch die vollständig ausgefüllten Transaktionsdaten. TRON basiert ebenfalls auf ECDSA, das auch in Bitcoin und Ethereum (secp256k1) verwendet wird. Die Ausgabe dieses Algorithmus ist eine eindeutige Zeichenkette, die als digitale Signatur bekannt ist und einen unzerbrechlichen mathematischen Beweis dafür liefert, dass der Besitzer des privaten Schlüssels diese genaue Transaktion signiert hat. Bereits eine Änderung eines einzelnen Bytes in den Transaktionsdaten würde zu einer völlig neuen Signatur führen.

Dies ist der Grund, warum Hardware-Wallets wie Ledger ein so hohes Maß an Sicherheit bieten. Die Transaktion wird auf Ihrem möglicherweise unsicheren Computer erstellt und dann an das Hardware-Wallet gesendet, wo sie auf einem sicheren, isolierten Chip signiert wird. Solche privaten Schlüssel verlassen niemals das Gerät, wodurch es vor allen anderen Online-Gefahren geschützt ist.

Übertragung und Verbreitung

Nachdem die Transaktion signiert wurde, ist sie nun ein sicherer und unveränderlicher Umschlag.

Ihre Wallet sendet die Transaktion dann an das TRON-Netzwerk. Dies bedeutet nicht, dass sie an einen zentralen Server gesendet wird. Stattdessen wird sie an eine Handvoll „Peer“-Nodes weitergeleitet, mit denen Ihre Wallet verbunden ist. Diese Nodes verifizieren dann die Signatur und senden die Transaktion an die Peers, mit denen sie verbunden sind. So geht es weiter, wobei sich die Transaktion wie eine Welle in einem Teich durch das Peer-to-Peer-Netzwerk ausbreitet, bis sie die offiziellen Validatoren des Netzwerks – die Super Representatives – erreicht.Explorative Grundlagen: Was sind Adressen, Bestätigungen und Finalität?

Nachdem wir den Transaktionslebenszyklus verstanden haben, können wir nun zwei gängige Fachbegriffe genauer untersuchen.

Eine Adresse im TRON-Netzwerk ist Ihre öffentliche Identität. Die sich wiederholende alphanumerische Sequenz, die mit dem Buchstaben T beginnt, ist kein Zufall; sie ist das Ergebnis der Base58Check-Kodierung eines öffentlichen Schlüssel-Hashes. Dieses Kodierungsschema ist unkompliziert und lässt sich als Mensch relativ fehlerfrei bedienen. Es verwendet ein Alphabet, das visuell mehrdeutige Zeichen (z. B. „0“ und „O“ oder „I“ und „l“) ausschließt und standardmäßig eine Prüfsumme verwendet. Da eine Prüfsumme fehlschlägt, wenn Sie bei der Eingabe einer TRON-Adresse einen kleinen Tippfehler machen, erkennt eine korrekt entwickelte Wallet diesen Fehler sofort und erlaubt Ihnen nicht, Gelder an eine nicht existierende Adresse zu senden.

Bestätigungen und Finalität

Wenn jemand davon spricht, dass Ihre Transaktion eine bestimmte Anzahl von Bestätigungen hat, bezieht er sich darauf, wie viele Blöcke nach dem Block, der Ihre Transaktion enthält, an die Kette hinzugefügt wurden. Dank seines DPoS-Konsensmechanismus erreicht TRON nahezu sofortige Finalität. Alle 3 Sekunden wird ein neuer Block generiert.

Um eine Transaktion zu 99,9 % unwiderruflich zu machen, muss sie von mindestens zwei Dritteln der 27 Super Representatives bestätigt werden.

Dies geschieht in der Regel nach etwa 19-20 Blöcken, was ungefähr eine Minute dauert. Dieser Zustand wird als „finalisiert“ bezeichnet und ist etwa eine Million Mal schwieriger zu ändern oder rückgängig zu machen als bei Proof-of-Work-Ketten wie Bitcoin, bei denen die Finalität nur probabilistisch ist und deren Erreichung deutlich schwieriger ist.

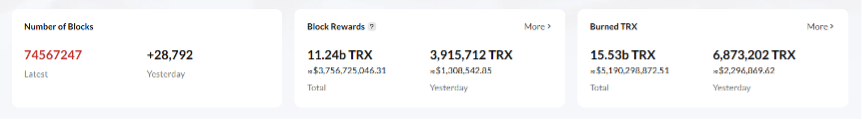

Super Representatives und Ressourcenerstellung – das Herzstück

Diese Computer werden als 27 Super Representatives (SRs) bezeichnet und sind für die Validierung von Transaktionen und die Verwaltung von Netzwerkressourcen verantwortlich. Sie sind jedoch mehr als nur Server – sie sind die gewählten Gouverneure des TRON-Netzwerks und tragen dazu bei, die Blockchain gesund und skalierbar zu halten.

Energie und Bandbreite generieren dieses System direkt. Hier eine detailliertere Aufschlüsselung:

Bandbreite: Das gesamte TRON-Netzwerk erzeugt alle 24 Stunden eine bestimmte Anzahl von Bandbreitenpunkten. Ein Teil davon wird kostenlos an alle aktiven Konten verteilt. Der verbleibende Anteil wird gleichmäßig auf alle Benutzer verteilt, die ihre TRX eingefroren haben, um Bandbreite zu erhalten. Kurz gesagt: Bandbreite ist eine Ressource für die Größe von Transaktionsdaten. Sie bezahlen für die Speicherung Ihrer Transaktion innerhalb eines Blocks.

Energie: Diese Ressource ist im Gegensatz zur Bandbreite kein fester Pool. Sie ist ein Maß dafür, wie viel Rechenarbeit die TRON Virtual Machine (TVM) zur Ausführung eines Smart Contracts benötigt. Beispielsweise erfordert eine einfache TRX-Bewegung keine Interaktion mit einem Smart Contract und kostet daher 0 Energie. Komplexere DeFi-Aktionen, die Iterationen verschiedener Vertragsaufrufe erfordern, verbrauchen viel Energie.

Die eingefrorenen TRX für Energie verleihen Ihrem Konto ein „Energielimit“, d. h., Sie teilen Ihren Anteil an der für die Rechenleistung verfügbaren TRX im Tron-Netzwerk.

Erweiterte Anwendung: Gebührenzahlung in einem Treuhandkonto mittels Kryptografie

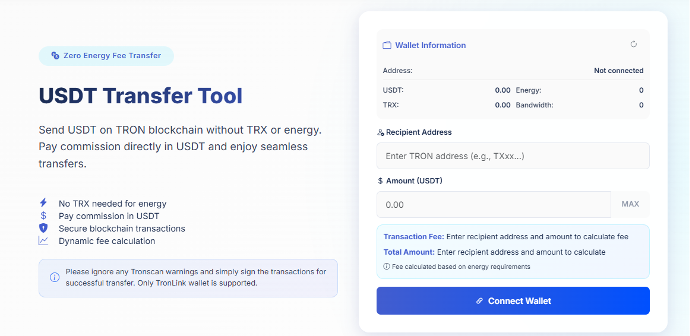

Das Verständnis dieser Grundlagen hilft, komplexe Dienste zu verstehen, z. B. die Möglichkeit, eine USDT-Überweisungsgebühr mit USDT zu bezahlen. Dies ist eine brillante (und vertrauenslose) Anwendung der Kryptografie, die als eine Art automatisiertes Treuhandkonto dient, und Plattformen wie Netts machen diesen Prozess noch reibungsloser. Im Zentrum dieser Herausforderung steht ein uraltes Henne-Ei-Problem: Dienste müssen Ihnen Energie zur Verfügung stellen, bevor Sie Ihre Überweisung senden können, aber sie benötigen eine gewisse Sicherheit, dass Sie den Gefallen erwidern werden. Die Antwort liegt im Halten einer signierten Transaktion im Treuhandkonto. Und dies ist nicht nur ein Versprechen, sondern ein kryptografisch bindender Vertrag. Nur der Dienst kann Ihre signierte Transaktion, die seine Gebühr bezahlt, erfolgreich übertragen, wenn er die Transaktion erhält. Somit ist die Ausleihe von Energie und TRX ein vollständig besicherter, risikomindernder Schritt. Dies ist komplex für den Dienstleister, da alles „unter der Haube“ geschieht – die Einbindung dieser mehreren WalletConnect-Adapter, walletspezifische Eigenheiten und der Versuch, einen mehrstufigen Transaktionsprozess elegant zu orchestrieren, damit nichts zu früh übertragen wird.Ressourcenberechnung kann die komplexeste Form der Kunst sein

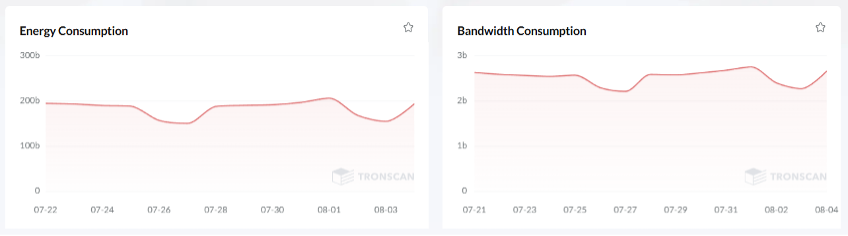

Es stellt die Frage: „Wie viel Energie benötige ich? Sieht vielleicht nach einfacher Mathematik aus, ist aber tatsächlich eine komplexe Zustandsüberprüfung der Blockchain. Die Variablen umfassen:

- Menge an USDT: Verfügt die Adresse über einen USDT-Saldo von Null? Andernfalls muss das TRON-Netzwerk dafür neuen Speicher im USDT-Kontrakt zuweisen, was fast doppelt so viel Energie kostet (65.000 vs. 131.000).

- Ressourcen des Absenders: Wie viel freie Bandbreite pro Tag, gestaked Bandbreite und gestaked Energie verfügt die Adresse des Absenders?

- Kontoaktivierung: Ist diese Adresse tatsächlich im Netzwerk aktiv? Für die Aktivierung einer Adresse, die noch nie eine ausgehende Transaktion hatte, fallen ebenfalls geringe Ressourcengebühren an.

Eine manuelle Berechnung ist unpraktisch.

Automatisierte Tools wie der netts.io Ressourcenkonverter sind unerlässlich. Sie dienen als Orakel und fragen die TRON-Blockchain in Echtzeit nach dem Zustand der Absender- und Empfängeradressen ab. Sie leiten die Variablen durch die Kostenmatrix, was zu einer genauen Berechnung führt und es den Benutzern ermöglicht, fast immer die profitabelste Entscheidung zu treffen (TRX verbrennen oder genau die richtige Energiemenge zu weniger als 1/10 des Preises mieten).

Schaut man unter die Haube, so stellt man fest, dass die Einfachheit, für die das TRON-Netzwerk bekannt ist, tatsächlich das Ergebnis eines eleganten und soliden technischen Designs ist. Dieses komplexe System sorgt für ein superschnelles, sicheres und außergewöhnlich effizientes Ökosystem, das für ein weltweites Netzwerk seiner Benutzer entwickelt wurde.