تحليل تقني معمّق لشبكة ترون — داخل الشبكة

تحليل تقني معمّق لهيكلية شبكة ترون، يستكشف دورة حياة المعاملات، والتشفير، وإدارة الموارد

تشتهر شبكة ترون (TRON) بسرعة معاملاتها المذهلة (TPS) ورسومها المنخفضة للغاية، مما يجعلها مركزًا عالميًا لأنشطة مثل تحويل عملة تيثر (USDT). عادةً ما تكون التفاعلات مع شبكة ترون سهلة وبسيطة بالنسبة لمعظم المستخدمين: انقر على "إرسال"، قم بتأكيد المعاملة، وشاهد تأكيدها خلال ثوانٍ — لكن وراء هذا الواجهة توجد بنية تقنية معقدة وقوية، وهي رقصة من التشفير وإجماع الآراء، وكيانات إدارة الموارد. فماذا يحدث خلف الكواليس بالفعل عند إرسال معاملة؟ ومع ذلك، ما هو هذا العنوان في شبكة ترون وما هي مكوناته — أي العمود الفقري التشفيري له؟ وكيف تقرر الشبكة بالضبط أين يجب إنفاق طاقتها وعرض نطاقها المحدودين؟

في هذا الدليل، ستغوص بعمق أكبر في غرفة محركات شبكة ترون. سنتجاوز السطحية وسنعمل على تفكيك الحجاب المريح من المصطلحات التقنية المعقدة التي تجعل معاملاتك سريعة وآمنة بشكل سحري. هذه الفهم (والمزيد) يشكل مستوى المعرفة الأساسي الذي يجب أن يسعى المطورون لتحقيقه — ولكنه أيضًا مستوى أساسي مُمَكِّن لأي مستخدم يرغب في استخدام النظام البيئي بطريقة أكثر أمانًا، وفعالية، وثقة عند استخدام الخدمات المتقدمة التي تستفيد من هذه الميكانيكيات الأساسية بطرق جديدة ومعقدة.

تحليل معاملة ترون: من إنشائها إلى تأكيدها

يبدأ إرسال الرموز المميزة على شبكة ترون بعملية يمكن تقسيمها إلى ثلاث مراحل متميزة ومتتالية. هذا الإجراء هو أساس معظم سلاسل الكتل، وتعقيدات هذا النظام ضرورية لفهم الحالة الأساسية للأمان التي تقوي الشبكة.

التشكيل

يقوم برنامج محفظتك، الذي يمثل وكيلك، بإعداد البيانات الأولية للمعاملة. فهو لا يقتصر فقط على من أرسلها، ومن أُرسلت إليه، وكم كانت قيمتها.

يشمل ذلك عددًا من الحقول الأخرى التي لها أهمية قصوى في الحفاظ على الأمن والنظام:- ref_block_bytes و ref_block_hash: توفر هذان الحقلان نقطة ارتكاز، تربطان المعاملة بلوك محدد حديثًا على سلسلة الكتل. هذا يوقف ناقلات الهجوم حيث يمكن إعادة تشغيل المعاملة (tx) على شوك أخرى من السلسلة.

- expiration: هذا طابع زمني يشير إلى فترة زمنية تكون فيها المعاملة صالحة. ستقوم الشبكة بإسقاط المعاملة إذا لم يتم تضمينها في البلوك قبل هذه المدة. وهذا أيضًا، وبالمثل، إجراء أمني رئيسي آخر لمنع الجهات الفاعلة السيئة من إعادة بث المعاملات القديمة المؤكدة في وقت لاحق.

- fee_limit: هو أعلى عدد من TRX يكون المستخدم مستعدًا لاستهلاكه للحصول على بعض الطاقة (فقط إذا لم تكن كمية الموارد المقترحة كافية).

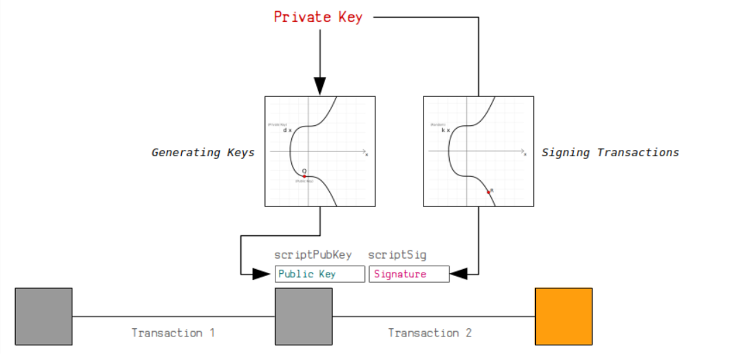

التوقيع

هذا هو جوهر أمن سلسلة الكتل. يقوم مفتاحك الخاص الفريد بتوقيع بيانات المعاملة المكتملة تشفيرياً. يعتمد TRON أيضًا على ECDSA ويستخدم في Bitcoin و Ethereum (secp256k1). مخرجات هذه الخوارزمية هي سلسلة فريدة من الأحرف تُعرف باسم التوقيع الرقمي، وهي توفر برهانًا رياضيًا لا يمكن اختراقه على أن مالك المفتاح الخاص قد وقع هذه المعاملة بالضبط. إن مجرد تغيير بايت واحد في بيانات المعاملة سيؤدي إلى توقيع جديد تمامًا.

هذا هو السبب في أن محافظ الأجهزة مثل Ledger تقدم مثل هذا المستوى العالي من الأمان. يتم إنشاء المعاملة على جهاز الكمبيوتر الخاص بك الذي قد يكون غير آمن، ثم يتم تسليمها إلى محفظة الأجهزة حيث يتم توقيعها في شريحة آمنة ومعزولة. هذه المفاتيح الخاصة لا تخرج أبدًا من الأجهزة، مما يعني أنها تصبح آمنة من جميع الإصابات عبر الإنترنت الأخرى.

البث والانتشار

بعد توقيع المعاملة، تصبح الآن مغلفًا آمنًا وغير قابل للتغيير.

ثم ترسل محفظتك العملة إلى شبكة ترون. لا يعني هذا إرسالها إلى خادم مركزي. بل يتمّ نقلها بعد ذلك إلى عدد قليل من عقد "النظراء" التي تتصل بها محفظتك. بعد ذلك، ستقوم هذه العقد بالتحقق من التوقيع وإرسال المعاملة إلى نظرائها المتصلة بها. وهكذا تستمر العملية، منتشرة عبر شبكة النظير إلى نظير مثل تموج في بركة حتى تصل إلى مُصدقّي الشبكة الرسميين - الممثلين الخارقين.المبادئ الأولى الاستكشافية: ما هي العناوين، والتحقيقات، والنهائية

بفضل فهم دورة حياة المعاملة، سنتمكن الآن من تحليل تفصيلي لاثنين من المصطلحات التقنية الشائعة.

يُمثّل العنوان على شبكة ترون هويتك العامة. ذلك التسلسل الأبجدي العددي المتكرر الذي يبدأ بالحرف T ليس صدفة؛ إنه نتيجة ترميز Base58Check لمعرّف المفتاح العام. هذه خطة الترميز بسيطة وسهلة التشغيل نسبيًا دون ارتكاب أخطاء بشرية. فهي تستخدم أبجدية تستبعد الأحرف ذات الشكل الملتبس بصريًا (مثل "0" و "O"، أو "I" و "l")، وتستخدم مجموع تحقق افتراضيًا. بما أن مجموع التحقق سيُفشل إذا قمت بكتابة خطأ بسيط عند إدخال عنوان ترون، فستكتشف المحفظة المصممة بشكل صحيح هذا الخطأ على الفور ولن تسمح لك بإرسال الأموال إلى عنوان غير موجود.

التحقيقات والنهائية

عندما يتحدث شخص ما عن حصول معاملتك على عدد معين من التحقيقات، فإنه يشير إلى عدد الكتل التي تمت إضافتها إلى السلسلة بعد الكتلة التي تحتوي على معاملتك. بفضل آلية توافق DPoS، يمكن لترون تحقيق نهائية شبه آنية. يتم إنشاء كتلة جديدة كل 3 ثوانٍ.

لكي تصبح المعاملة نهائية بنسبة 99.9٪، يجب تأكيدها من قبل ثلثي ممثلي السوبر السبعة والعشرين على الأقل.

عادةً ما يحدث هذا بعد حوالي 19-20 كتلة، مما يستغرق دقيقة تقريبًا. يُطلقون على هذه الحالة اسم "الحالة النهائية"، وهي أصعب بمليون مرة تقريبًا من حيث التغيير أو التراجع عنها مقارنة بما يمكنك الحصول عليه من سلاسل إثبات العمل مثل البيتكوين، حيث تكون النهائية احتمالية فقط، ومكاسبها أصعب بكثير أيضًا.

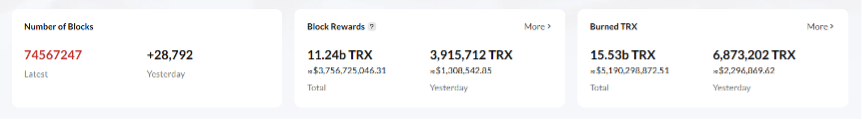

ممثلو السوبر وتوليد الموارد - غرفة المحركات

تُعرف هذه الحواسيب باسم ممثلي السوبر السبعة والعشرين (SRs) وهي مسؤولة عن التحقق من صحة المعاملات وإدارة موارد الشبكة. ومع ذلك، هذه أكثر من مجرد خوادم - فهي الحكام المنتخبون لشبكة TRON، مما يساعد على الحفاظ على صحة سلسلة الكتل وقابليتها للتوسع.

تُولّد الطاقة وعرض النطاق هذا النظام مباشرةً. إليك شرح أكثر تفصيلاً:

عرض النطاق الترددي: تُنشئ شبكة TRON بأكملها كمية معينة من نقاط عرض النطاق الترددي كل 24 ساعة. يتم توزيع جزء من هذا مجانًا لجميع الحسابات النشطة. ويتم توزيع الجزء المتبقي بالتساوي بين جميع المستخدمين الذين قاموا بتجميد TRX الخاص بهم مقابل عرض النطاق الترددي. باختصار، عرض النطاق الترددي هو مورد لحجم بيانات المعاملة. أنت تدفع مقابل تخزين معاملتك داخل كتلة.

الطاقة: هذا المورد عبارة عن مجموعة غير ثابتة على عكس عرض النطاق الترددي. هذا مقياس لكمية العمل الحسابي الذي يحتاج إليه جهاز TRON الظاهري (TVM) لأداء تنفيذ عقد ذكي. على سبيل المثال، لا تتطلب حركة TRX الأساسية تفاعلًا مع عقد ذكي، وبالتالي فهي لا تكلف أي طاقة. ستستهلك الإجراءات الأكثر تعقيدًا في DeFi والتي تتطلب تكرارات من مكالمات العقود المختلفة الكثير من الطاقة.

تُعطي عملية تجميد TRX من أجل الطاقة حسابك "حدًّا للطاقة"، مما يعني أنك تشارك حصتك من TRX المتاحة لحسابات الطاقة في الشبكة.

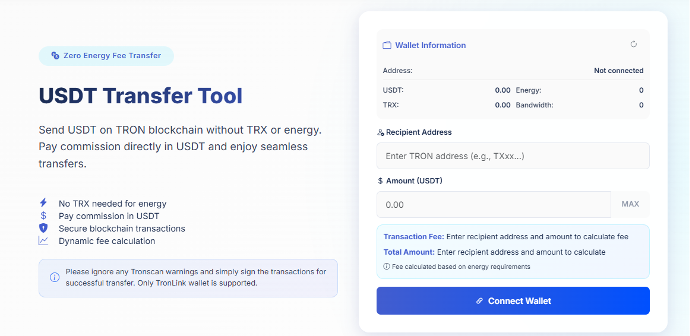

الاستخدام المتقدم: دفع الرسوم في حساب ضمان بواسطة التشفير

إن فهم هذه الأساسيات يساعدنا على تقدير الخدمات المعقدة، مثل إمكانية دفع رسوم تحويل USDT باستخدام USDT. إنها تطبيقٌ رائع ( وخالٍ من الثقة) للتشفير يعمل كحساب ضمان آلي من نوع ما، ومنصات مثل Netts تجعل هذه العملية أكثر سلاسة. تتمحور هذه المشكلة حول مشكلة قديمة من نوع "البيضة أم الدجاجة": يجب على الخدمات تزويدك بالطاقة قبل أن تتمكن من إرسال تحويلك، لكنها تحتاج إلى بعض التأكيد على أنك سترد المعروف. والإجابة هي الاحتفاظ بمعاملة موقعة في حساب ضمان. وهذا ليس مجرد وعد، بل هو عقد ملزم بتشفير. فقط الخدمة قادرة على بث معاملتك الموقعة بنجاح والتي تدفع رسومها عند استلام المعاملة. وبالتالي، فإن قرضهم للطاقة و TRX هو خطوة مضمونة بالكامل ومخففة من المخاطر. هذا معقد بالنسبة لمقدم الخدمة لأنه يحدث كل شيء خلف الكواليس — كشف محولات WalletConnect المتعددة، والخصائص الخاصة بالمحفظة، ومحاولة التنسيق السلس لرقصة المعاملات متعددة المراحل حتى لا يتم بث أي شيء مبكراً.حساب الموارد يمكن أن يكون أكثر أشكال الفن تعقيداً

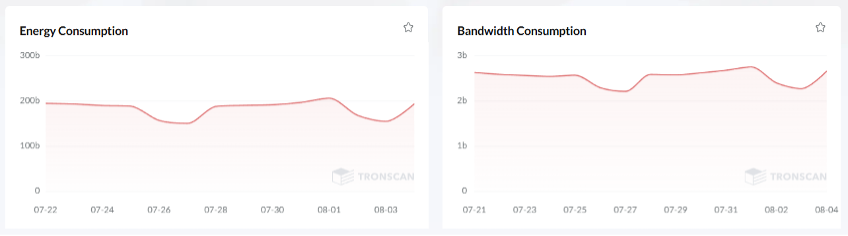

يطرح السؤال، "كمية الطاقة التي أحتاجها؟" قد يبدو حسابًا بسيطًا، ولكنه في الواقع فحص حالة معقد لسلسلة الكتل. تتضمن المتغيرات:

- كمية USDT: هل يحتوي العنوان على رصيد صفري من USDT؟ خلاف ذلك، يجب على شبكة TRON تخصيص مساحة تخزين جديدة له في عقد USDT، مما يكلف ما يقرب من ضعف الطاقة (65,000 مقابل 131,000).

- موارد المُرسِل: كمية عرض النطاق الترددي المجاني يوميًا، وعرض النطاق الترددي المُراهن، والطاقة المُراهن عليها التي يمتلكها عنوان المُرسِل؟

- تفعيل الحساب: هل هذا العنوان نشط بالفعل على الشبكة؟ ستتكبد أيضًا رسوم موارد صغيرة لتفعيل عنوان لم يسبق له إجراء معاملة صادرة.

إن الحساب اليدوي لهذا غير عملي.

الأدوات الآلية مثل محول موارد netts.io ضرورية. فهي تعمل كأوراكل، تستعلم عن سلسلة كتل TRON عن حالة عناوين كل من المُرسِل والمستلم في الوقت الفعلي. إنها تمرر المتغيرات عبر مصفوفة التكلفة، وهذا يساعد في إعطاء حساب دقيق يسمح للمستخدمين باتخاذ القرار الأكثر ربحية دائمًا تقريبًا (حرق TRX، أو استئجار الكمية المناسبة من الطاقة بسعر أقل من 1/10 السعر).

إذا ألقينا نظرة خلف الكواليس، سنجد أن البساطة التي تشتهر بها شبكة TRON هي في الواقع نتيجة لتصميم تقني أنيق ومتين. هذا النظام المعقد يوفر نظامًا بيئيًا سريعًا وآمنًا وفعالًا بشكل استثنائي مصمم لشبكة عالمية من مستخدميه.