أربعة من أكثر عمليات الاحتيال شيوعًا التي يجب تجنبها عند استخدام شبكة ترون

أصبحت شبكة بلوكتشين ترون الآن عالمًا يتميز بسرعة معاملات هائلة ورسومًا ضئيلة، ويحتلّ اليو إس دي تي على ترون الصدارة كأكثر عملة مستقرة استخدامًا في العالم. سيشرح هذا الدليل أكثر عمليات الاحتيال شيوعًا على ترون، بالإضافة إلى نصائح عملية حول كيفية حماية أموالك.

أصبحت شبكة ترونTRON بلوكتشين الآن عالمًا يتميز بسرعة معاملات هائلة ورسومًا ضئيلة، ويُعدّ الـ USDT على ترون في طليعة أكثر العملات المستقرة استخدامًا في العالم. إنّ هذا الانتشار الهائل وأرقام حركة المرور العالية يجعلها أيضًا منصة جذابة للغاية للنصابين والجهات الخبيثة.

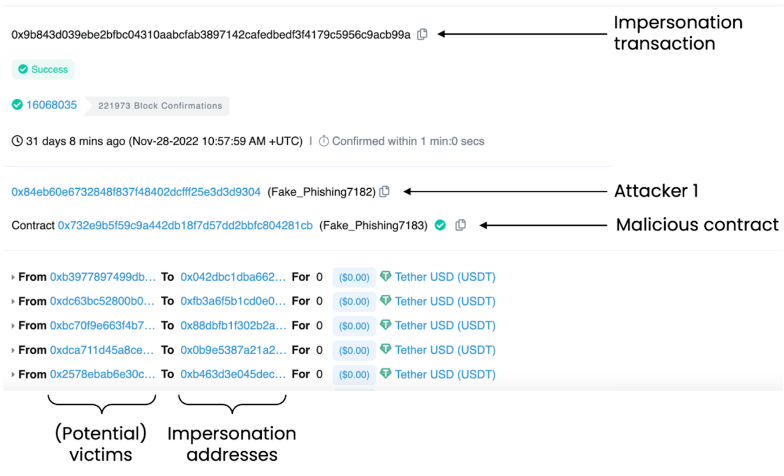

1. تسميم العناوين: هجوم "الغبار"

ربما يكون هذا أحد أكثر عمليات الاحتيال فتكًا وكفاءة للمستخدمين المتكررين للعملات المشفرة (خاصة أولئك الذين يتعاملون مع USDT). تتمثل عملية الاحتيال في محاولة إقناعك بإرسال الأموال إلى عنوانه من خلال جعله يبدو وكأنه عنوان استخدمته من قبل.

كيف يعمل:

يبدأ الاحتيال بشكل خفي. سيرسل لك محتال مبلغًا صغيرًا من TRX أو رمزًا عديم القيمة (معاملة "غبار") إلى محفظتك. تكمن الحيلة في أن عنوان المرسل من المحتال هو "عنوان فاخر" يشبه، ولكنه ليس مطابقًا، لعنوان تتداول معه غالبًا.

كيفية الحفاظ على الأمان:

- لا تقم بلصق العناوين من سجل المعاملات الخاص بك. اجعل هذا عادة صارمة.

- احصل دائمًا على عنوان المستلم من المصدر لكل معاملة.

- تحقق ثلاث مرات من العنوان بالكامل بعد لصقه.

- استخدم آلية القائمة البيضاء أو دفتر العناوين في محفظتك.

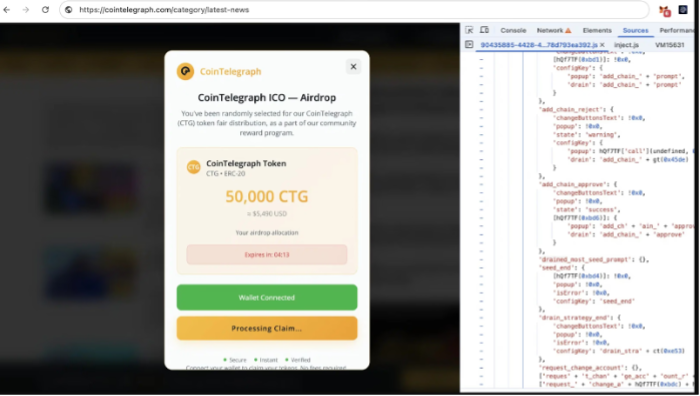

2. عمليات الاحتيال التصيدية: الاستنساخ الخادع

تأخذ عمليات الاحتيال التصيدية شكل مواقع ويب أو تطبيقات أو رسائل بريد إلكتروني مزيفة مصممة لتبدو مطابقة للخدمات التي تثق بها. والهدف هو خداعك لإدخال مفاتيحك الخاصة، أو عبارة البذور، أو بيانات تسجيل الدخول الخاصة بك.

كيفية الحفاظ على الأمان:

- ضع إشارة مرجعية لمواقع الويب الرسمية لجميع الخدمات التي تستخدمها.

- لا تنقر على الروابط الموجودة في رسائل البريد الإلكتروني المشبوهة أو الرسائل الخاصة أو الإعلانات المنبثقة.

- تأكد دائمًا من عنوان URL لموقع الويب قبل توصيل محفظتك.

- تذكر: لن يطلب منك مشغل حقيقي مفتاحك الخاص أو عبارة البذور الخاصة بك أبدًا.

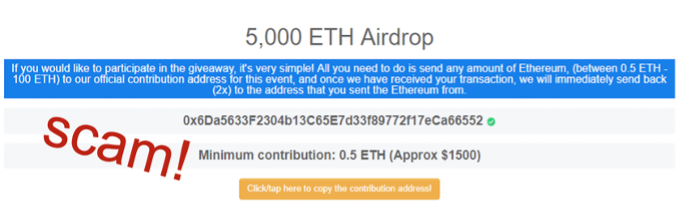

3. عمليات الاحتيال المتمثلة في الهبات والهبوطات الجوية المزيفة

يلعب هذا الأسلوب القديم لكنه لا يزال فعالًا على الخوف من ضياع الفرصة (FOMO) وفرصة الحصول على شيء مقابل لا شيء. تتضمن عمليات الاحتيال المتمثلة في الهبات المزيفة انتحال المحتالين لشخصيات بارزة في مجال العملات المشفرة.

كيفية الحفاظ على الأمان:

- عندما يبدو شيء ما جيدًا جدًا لدرجة يصعب تصديقها، فهو كذلك.

- لا تطلب الهبات الشرعية أموالًا مقدمًا.

- تجنب أزرار "ربط المحفظة للمطالبة" على مواقع الويب غير المعروفة.

- تحقق من جميع البيانات على القنوات الرسمية.

4. موافقات العقود الذكية الضارة

هنا عملية احتيال أكثر تقنية تعتمد على طريقة تواصل تطبيقات اللامركزية (dApps) مع محفظتك. عندما تستخدم لأول مرة بورصة لامركزية أو بروتوكول إقراض، فسوف يسألك عما إذا كنت ترغب في منحها "موافقة" على إنفاق رموزك.

كيفية الحفاظ على الأمان:

- تفاعل فقط مع تطبيقات لامركزية (dApps) محترمة وخاضعة للتدقيق الجيد.

- اقرأ طلب الموافقة بعناية.

- راجع و ألغِ بدلات الرموز من وقت لآخر.

- استخدم أدوات مثل مدقق الموافقات Tronscan.

خاتمة: الأمن مسؤوليتك

توفر شبكة ترونTRON حرية مذهلة وكفاءة لا تُصدق، ولكن كن مستعدًا لتحمل مسؤولية أصولك بنفسك. ينصب المحتالون فخاخهم مستغلين غياب الانتباه، والتسرع، والطمع. بفضل جرعة صحية من الشك وبعض عادات الأمن البسيطة، يمكنك حماية نفسك من معظم التهديدات.